Subdomain Takeover on [jobs.ycombinator.com]

beberapa bulan yang lalu, saya menemukan missconfiguration pada DNS yang menyebabkan kita bisa men-_takeover_ salah satu subdomain ycombinator.com.

Langkah-langkah untuk mencari subdomain (enumeration) bisa menggunakan:

aquatone-discover --domain domain.com

./Sublist3r.py -d domain.com

- dsb.

lalu bagaimana untuk mengetahui apakah subdomain bisa di takeover? kita bisa memeriksa satu-persatu subdomain atau menggunakan Aquatone-takeover --domain domain.com atau tools lain seperti SubOver.

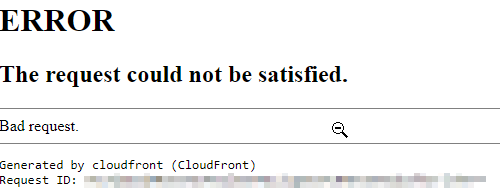

apabila terdeteksi possible takeover on xxx.com kita cek domain tersebut, sebagai contoh gambar berikut adalah contoh dimana subdomain yang mengarahkan cname ke cloudfront

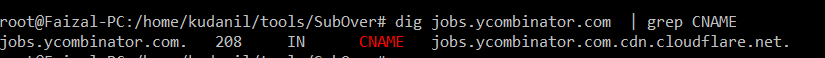

untuk mengetahui apakah subdomain tersebut lakukan verifikasi, bisa menggunakan digg

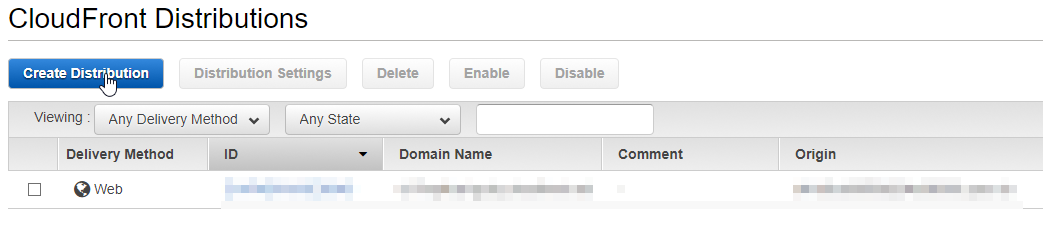

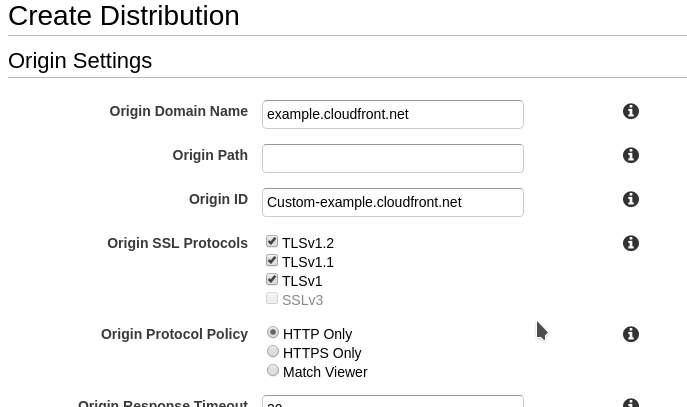

Setelah itu coba clain subdomain menggunakan AWS Cloudfront. Langkah-langkahnya yaitu:

- login dan masuk ke cloudfront dashboard

- Create Distribution

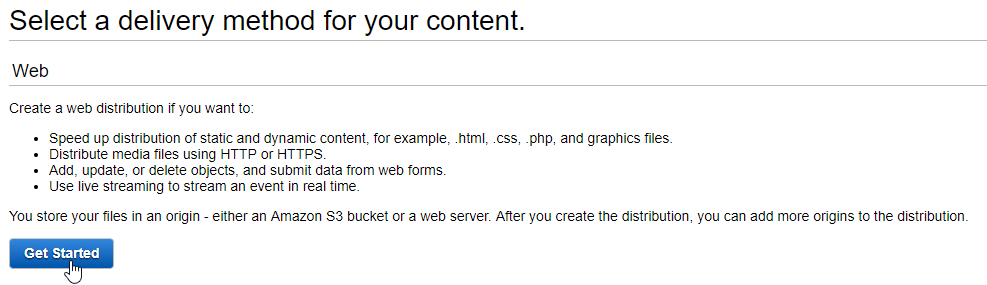

- pilih get started

- set origin, yaitu tambahkan bucket Anda, jika belom punya bisa create dan upload html sebagai halaman utama

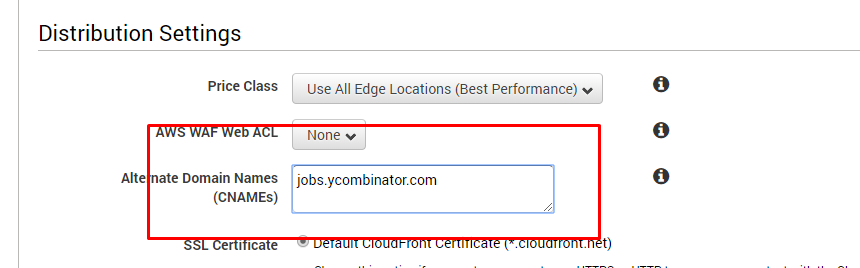

- tambahkan domain target sebagai cname

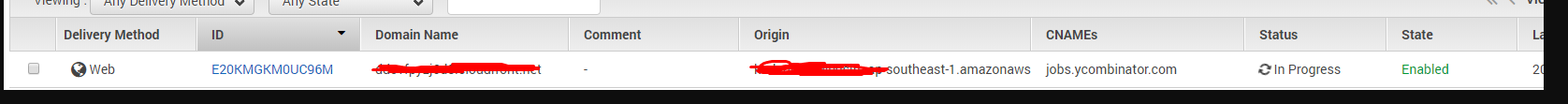

- create dan simpan, tunggu sampai proses selesai

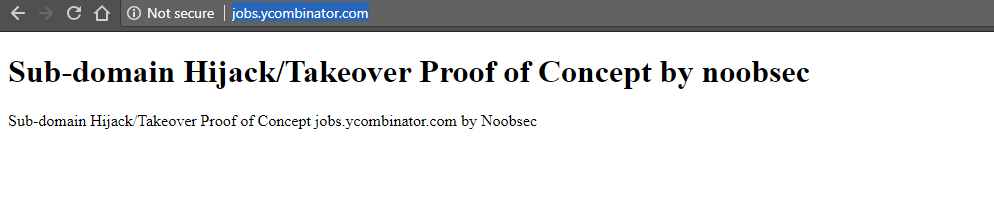

- apabila proses selesai, kita bisa buka subdomain target dan BOOOM kita berhasil men-_takeover_ subdomain yang menggunakan service cloudfront

STATUS: FIXED

Silahkan di share :D

Referensi :

https://www.hacker101.com/vulnerabilities/subdomain_takeover.html

https://www.hackerone.com/blog/Guide-Subdomain-Takeovers

https://0xpatrik.com/subdomain-takeover-basics/